Catégories: Articles en vedette » Domotique

Nombre de fois vus: 7622

Commentaires sur l'article: 1

Internet des objets - qu'est-ce que c'est?

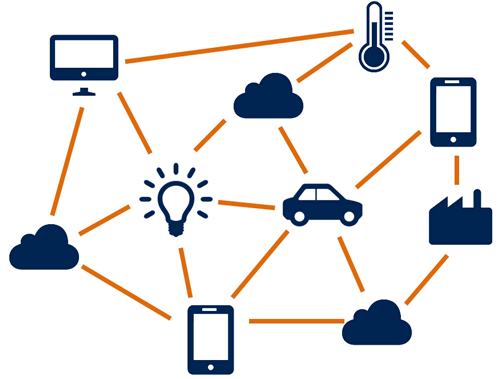

L'Internet des objets (IoT) est un vaste réseau d'objets connectés via Internet et capables d'échanger des données. Il s'agit non seulement d'un grand nombre d'appareils et de capteurs différents, interconnectés par des canaux de communication filaires et sans fil et connectés à Internet, mais de l'intégration étroite des mondes réel et virtuel, dans l'environnement dans lequel la communication est effectuée entre les personnes et les appareils.

Concept et historique de la naissance de «l'Internet des objets»

En raison de l'utilisation généralisée des smartphones et tablettes, en 2010, le nombre d'appareils connectés à Internet était passé à 12,5 milliards, et cela avec une population de 6,8 milliards, soit près de 2 personnes connectées par personne en 2010 au réseau mondial de l'appareil.

Ces appareils sont capables de se connecter au réseau et d'interagir entre eux via Bluetooth, Zigbee, WiFi, via des réseaux cellulaires, via un réseau satellite, etc. Les analystes n'excluent pas que d'ici 2020, le nombre de ces appareils dans le monde atteindra 50 milliards. Dans le cadre de cet état de fait, l'apparition d'un phénomène tel que Internet des objets ou Internet des objets, en abrégé IoT.

Le concept de l'Internet des objets consiste en l'émergence d'un réseau informatique des objets, un réseau d'objets physiques avec des technologies intégrées d'interaction à la fois entre eux et avec l'environnement d'information externe et simplement avec l'environnement externe du monde réel.

La présence d'un tel réseau mondial de choses est capable de reconstruire fondamentalement non seulement des processus sociaux, mais aussi largement économiques. Et une personne, par elle-même, sera exclue de la majeure partie de toutes les opérations et actions des choses indépendantes, sa participation aux travaux actuels du système ne sera plus requise.

Cette idée a été formulée en 1999, lorsque la perspective d'une expansion est devenue apparente. des moyens d'identification par radiofréquence de plus en plus sur les objets, sur leur interaction entre eux et avec le monde qui les entoure. Depuis 2010, la tendance s'est clairement formée et les technologies de l'information des réseaux sans fil, le cloud computing, l'interaction machine à machine, une transition active vers IPv6, les réseaux configurés par logiciel - ont commencé à remplir le concept de réelles opportunités.

Caractéristiques de «l'Internet des objets»

Quel est le résultat. Pour un usage domestique, l'effet est colossal - la domotique, qui n'est pas du tout un phénomène nouveau, se développe en combinant les choses dans un réseau informatique, c'est-à-dire qu'en utilisant des protocoles Internet, le phénomène de l'exécution entièrement automatique des processus est atteint.

Un réveil et la climatisation, un système d'éclairage et un système d'arrosage de jardin, un système de sécurité, des capteurs de lumière et des capteurs de chaleur, même des médicaments équipés d'une étiquette RF d'identification, interagissent désormais les uns avec les autres via des réseaux infrarouges, sans fil, électriques et à faible courant. La cafetière s'allume, l'éclairage change, un rappel de prise de comprimés vitaux se déclenche, la température est maintenue, l'arrosage est mis en marche au bon moment, et tout cela en tenant compte des besoins d'économie d'énergie.

Soit dit en passant, en 2008, le National Intelligence Council des États-Unis a mis l'Internet des objets sur la liste des six technologies potentiellement dommageables. Le rapport a noté que l'ubiquité imperceptible des sites Internet, qui deviennent des choses aussi simples que les emballages de produits ou les documents papier, peut nuire à la sécurité nationale de l'information.

Et en 2010, «l'Internet des objets» est déjà devenu le moteur de l'idée de «l'informatique brumeuse», qui étend le principe du cloud computing à un grand nombre d'appareils interagissant géographiquement répartis, et se transforme en une plate-forme de «l'Internet des objets».

Le côté technique de «l'Internet des objets»

Même si une chose n'a pas de moyen de communication intégré, elle peut avoir un identifiant dessus. Un code-barres, un code QR ou un code Data Matrix peut servir d'identifiant. Et pour les choses connectées aux réseaux, l'identifiant, en particulier, est l'adresse MAC de l'adaptateur, avec laquelle l'appareil est identifié au niveau du canal, mais ce n'est pas très pratique en raison du nombre limité d'adresses disponibles.

IPv6 offre une plus grande opportunité d'identification, donnant une adresse unique au niveau du réseau, et il peut y avoir plus de 300 millions de telles adresses sur la planète pour chaque terrien.

Pour convertir des informations sur l'environnement externe en code convivial pour la machine, divers instruments de mesure sont utilisés, qui jouent un rôle important pour l'Internet des objets, remplissant l'environnement informatique d'informations prioritaires.

Parmi ces outils figurent divers capteurs (lumière, température, humidité), des appareils de mesure (compteurs intelligents) et d'autres systèmes, y compris des systèmes de mesure intégrés complexes. Les instruments de mesure sont combinés dans un réseau, par exemple, dans un réseau de capteurs sans fil, à partir duquel sont construits des systèmes d'interaction entiers entre machines.

Les instruments de mesure doivent être aussi autonomes que possible, et concernent tout d'abord les capteurs, leur économie d'énergie. Les moyens de résoudre le problème sont l'utilisation de sources d'alimentation alternatives, telles que les cellules photoélectriques, les convertisseurs d'énergie vibratoire, l'alimentation sans fil, etc. Ceci est nécessaire afin de se débarrasser du besoin constant de recharger les piles des capteurs, de remplacer les piles, etc., en général, pour coûts d'entretien réduits.

La technologie de transfert de données pour l'Internet des objets, en principe, inclut tous les protocoles sans fil d'aujourd'hui. Mais il est extrêmement important que la technologie sélectionnée remplisse la condition d'efficacité à basse vitesse, soit adaptative et tolérante aux pannes, afin de pouvoir s'organiser.

Le plus intéressant de ce point de vue, IEEE 802.15.4, qui définit la couche physique et contrôle l'accès pour fournir des réseaux personnels économes en énergie, est la base des protocoles: 6LoWPAN, ZigBee, MiWi, LPWAN, WirelessHart.

En ce qui concerne les méthodes câblées, en premier lieu, l'API est le réseau de transmission de données sur les fils des lignes électriques, car de nombreux appareils ont une connexion au réseau électrique, et qu'en est-il des compteurs intelligents, des distributeurs automatiques, des alimentations d'éclairage, des distributeurs automatiques de billets - ils sont toujours alimentés par le secteur .

Le protocole ouvert 6LoWPAN, normalisé par l'IETF, qui met en œuvre IPv6 sur PLC et sur IEEE 802.15.4 est particulièrement prometteur pour l'Internet des objets.

Problème de sécurité de «l'Internet des objets»

Les experts insistent à l'unanimité sur la violation par les fournisseurs d'appareils et de services de «l'Internet des objets» du principe de sécurité de l'information de bout en bout recommandé pour tous les produits des technologies de l'information et de la communication. Ils disent que la sécurité de l'information devrait être mise en place au début de la conception, puis maintenue tout le temps.

Mais quoi en réalité? Les recherches de HP à l'été 2014 visaient à identifier les problèmes. L'attention a été attirée sur les problèmes des deux côtés - côté développeur et côté utilisateur.

Au début de l'utilisation de «choses», une personne doit changer le mot de passe d'usine en un mot de passe unique, le sien, car les valeurs par défaut flagellées sont les mêmes partout. Mais tout le monde n'est pas pressé de changer le mot de passe!

Pendant ce temps, tous les appareils ne disposent pas d'une protection intégrée, et c'est le moyen de pénétrer le réseau domestique via un appareil qui est devenu une passerelle ouverte pour un attaquant Internet.Il est extrêmement important pour le consommateur de s'occuper immédiatement de l'installation de la protection externe.

Les recherches HP ont montré que 7 appareils sur 10 ne chiffrent pas le trafic sans fil! 6 sur 10 ont une interface Web non sécurisée vulnérable aux scripts intersites. La plupart des appareils fournissent initialement des mots de passe qui ne sont pas assez forts. Et enfin, 9 appareils sur 10 à l'insu de leur propriétaire collectent des données personnelles!

Ainsi, l'étude HP a révélé environ 25 vulnérabilités diverses dans les téléviseurs, les balances domestiques, les serrures de porte, les prises, les systèmes de sécurité, ainsi que dans leurs composants cloud et mobiles. La conclusion est déprimante: aujourd'hui, il n'y a pas de sécurité sur Internet des objets. Les attaques ciblées, par exemple, constituent une menace potentielle lorsque, grâce à une connexion Internet, un attaquant accède au monde du propriétaire et à son espace personnel.

Voir aussi sur e.imadeself.com

: